関連検索ワード

関連ハッシュタグ

めろにゃ@すず

これめっちゃ好きかも

下手だとしてもアンチはちょっと.....

#地縛少年花子くん #フォロワーさん募集 #絵描き

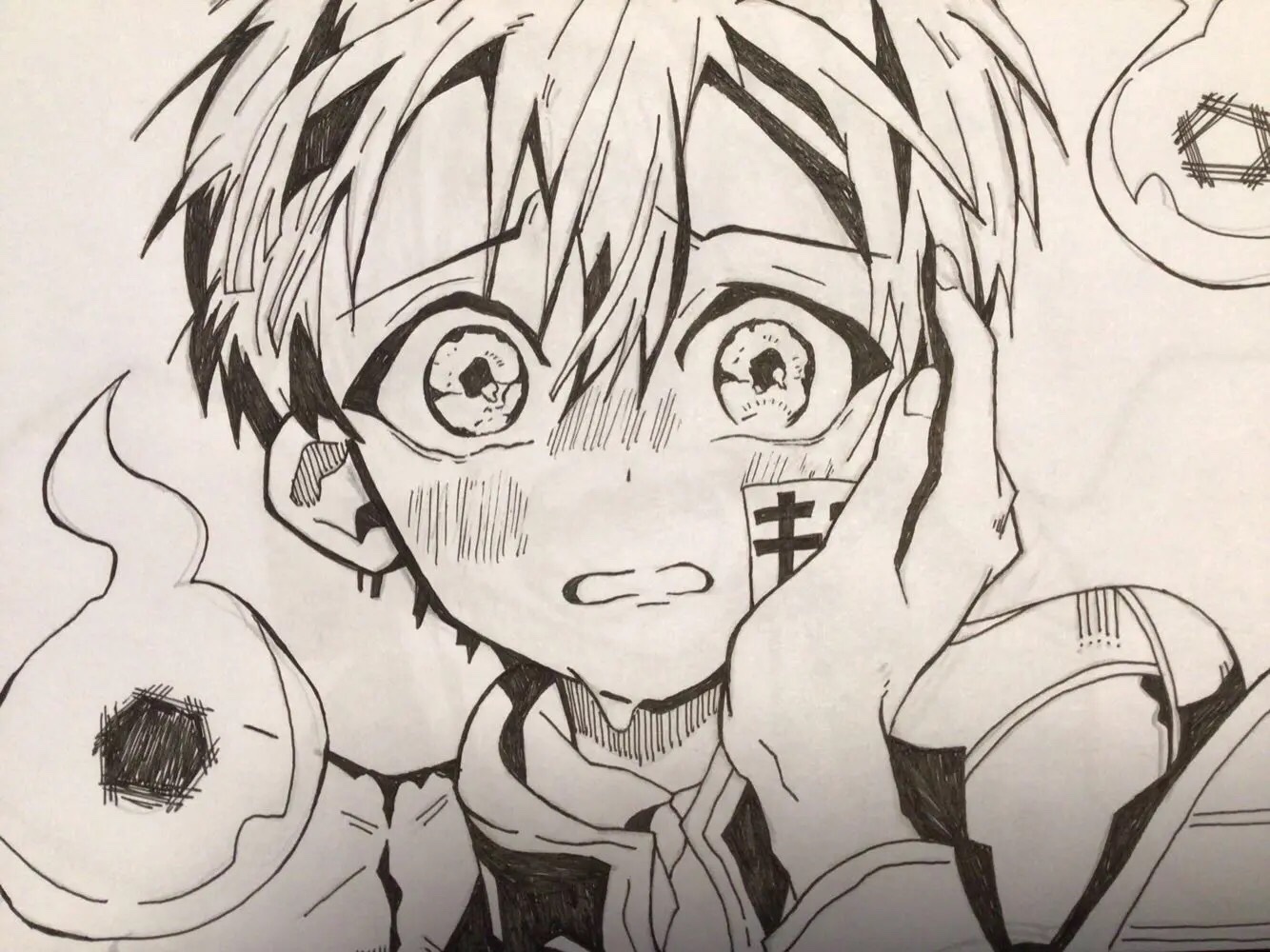

めろにゃ@すず

萎えるうううう

頑張って書いてんのになんか全然バズんない(半分嘘(?))

褒めてよぉ(>_<)

#フォロワーさん募集 #絵描き #地縛少年花子くん #良いね欲しい

春

投稿頻度が私のズボラさを物語ってる笑

#愛知 #高2 #GRAVITY友活 #笑って生きよう #フォロワーさん募集

ぐーちゃん

めっちゃフォロワー多い人いるよねー、どうやって増やしてるんだろ

私もいっぱい友達ができるように頑張ります。

#友達募集中#LINE友達 #フォロワーさん募集 #だる絡み募集 #恋がしたい #学生募集中

アマ

みなさまのご協力もあり、

10kのフォローを頂きました。

アップがのいいね

ありがとうございます🌟

これからはコメントをできるだけ返信したいと思います🥺

#フォロワー

#10k

꒰ঌyui໒꒱

フォロワー様が50人いったので投稿

美容院に行った後に撮ったもの

#雰囲気

#フォロワー

#50人

あぃぃ

Tiktokフォローしてほしいな😗((ボソッ…

#Tiktok#フォロー#フォロワー

鯉(レン

お疲れ様(*・ω・*)ゞ

いつも、陰ながら"鯉(レン

を支えてもらって感謝です✨

これからも改めてよろしく

お願いいたします[おねがい][最高][ありがと]

#感謝#フォロワー#イイネ

#コメント#出会い#

ぐっさん🌈🎧🐯🐬🏴☠️🍜

フォロワー数が777人から

10日足らずで

888人達成🎉

フォロワーのみんなありがとう!(´▽`)

いつもたくさんいいね

メッセージありがとね♡

これからもよろしくー[ウインク][ウインク]

#フォロワー #ありがとうね

optimistまく

#おつかれGRAVITY #独り言 #ひとりごと #ハロワ #フォロワー

お疲れ様です(Gravity)

心配事あって、低空飛行中

ご心配頂き、感謝してます

そして

昨日の夜、通知来ました…

私はフォロバしません宣言してるのに

優しいフォロワーさんばかりで

とても幸せです、ありがとう <(*_ _)>

コメントやり取りが楽しいんです

良ければ引続き仲良くしてください

皆様、良い夜を過ごし下さいませ…

寒くなりましたね、お風邪、召されませんよう

用事の帰り、見つけた花🌼 昨夜の通知。

ぐっさん🌈🎧🐯🐬🏴☠️🍜

今朝、フォロワー数が

777人達成🎉

フォロワーのみんなありがとう!(´▽`)

いつも

いいね、メッセージありがとね♡

これからもよろしくー[ウインク][ウインク]

#フォロワー #ありがとうね

Yumimi🎀

2024年5月17日~GRAVITYを始めて

2025年1月24日フォロワー数1000人に

突破致しました㊗️🥳🎀

👏🏻ᰔᩚ👏🏻ᰔᩚ👏🏻ᰔᩚ👏🏻ᰔᩚ👏🏻ᰔᩚ👏🏻👏🏻ᰔᩚ👏🏻ᰔᩚ👏🏻ᰔᩚ

皆さんありがとうございます(⑅•ᴗ•⑅)°💕

これからも明るく楽しく皆さんと会話したい

のでどうぞよろしくお願いします( •ॢ◡-ॢ)-♡

💗💕💗ℒℴѵℯ•*¨*•.¸¸💗•*¨*•.¸¸💗💕💗ℒℴѵℯ•*¨*•.¸¸💗•*¨*•.¸¸💗💕💗ℒℴѵℯ•*¨*•.¸💗

#1000人突破

#フォロワー

#ありがとう

#フォローありがとう

#フォロワーさんに感謝